Apache SSI 远程命令执行漏洞

admin

2023-01-30 13:05:31

0次

漏洞原理:

在测试任意文件上传漏洞的时候,目标服务端可能不允许上传php后缀的文件。如果目标服务器开启了SSI与CGI支持,我们可以上传一个shtml文件,并利用语法执行任意命令。

漏洞复现:

shtml包含有嵌入式服务器方包含命令的文本,在被传送给浏览器之前,服务器会对SHTML文档进行完全地读取、分析以及修改。

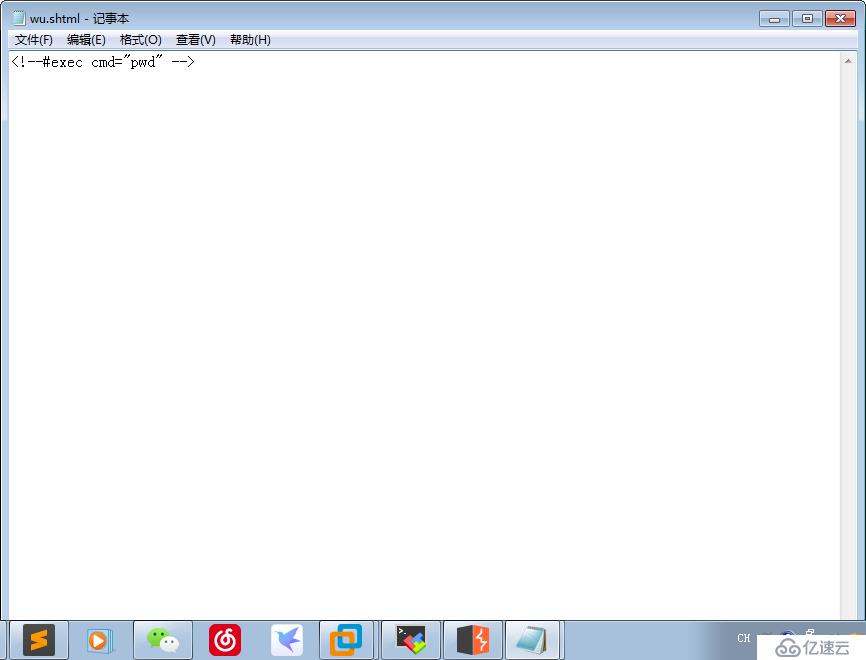

正常上传PHP文件是不允许的,我们可以上传一个shell.shtml文件:

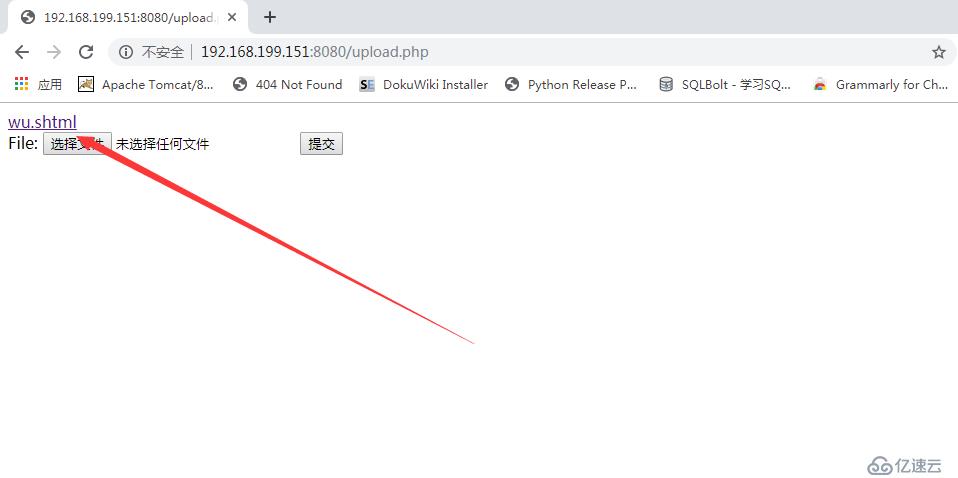

然后上传就行了

点进去

解析成功,远程命令执行,pwd命令可以随便改。

相关内容

热门资讯

德国总理:美国正在被伊朗羞辱

德国之声4月27日报道,德国总理默茨在访问一所学校时表示,在当前的持续冲突中,伊朗领导层正试图羞辱美...

理响中国|“长”歌以行,风云激...

光阴如梭,东方潮阔。这里是中国的长三角,世界的长三角。无论过去、现在还是未来,这片土地都因时代而生,...

白宫:特朗普及其国安团队开会讨...

新华社华盛顿4月27日电 美国白宫新闻秘书莱维特27日在记者会上证实,总统特朗普及其国家安全团队当天...

人民日报刊文:日本放开杀伤性武...

日本放开杀伤性武器出口推高地缘冲突风险(国际论坛)常思纯《人民日报》(2026年04月28日 第 0...

医疗保障法草案二审:明确生育保...

满足多样化健康保障需求本报记者 彭 波4月27日,医疗保障法草案二审稿提请十四届全国人大常委会第二十...

天津一景区发生自转旋翼机事故1...

澎湃新闻记者 吕新文中国民用航空华北地区管理局4月22日公布《豪客通航“10•1”天津长芦汉盐旅游区...

卡塔尔埃米尔与美国总统特朗普通...

当地时间24日,卡塔尔埃米尔塔米姆与美国总统特朗普通电话,重点就中东地区局势以及伊朗与美国谈判问题交...

男子30年前被扣押2859克黄...

澎湃新闻记者 王鑫家住辽宁省大连市的潘永嘉近日向澎湃新闻反映称,三十年前,他在大连周水子机场被盖州市...

商务部:取消反制欧盟两家金融机...

中华人民共和国商务部令二〇二六年 第1号鉴于欧盟已取消对中国两家金融机构的制裁措施,现公布《关于取消...

过去24小时共有5艘船只通过霍...

总台记者当地时间24日获悉,过去24小时内,共有5艘船只通过霍尔木兹海峡,其中包括一艘伊朗油轮。(总...